8. Военная радиоразведка

Собственную криптослужбу имел и ВМФ США, которая называлась Секцией кода и связи «Ор-58» (англ. Code and Signal Section) и с октября 1917 года находилась в составе Управления военно-морских операций (англ. Office of the Chief of Naval Operations). С января 1920 года эта секция под кодовым названием «Ор-18» была подчинена Начальнику связи ВМФ (англ. Director of Naval Communications). 1 июля 1922 года она под кодовым названием «Ор-20-G» вошла в состав 20-го отдела Управления связи ВМФ (англ. 20th Division of the Office of Naval Communications, G Section).

С января 1924 года «Ор-20-G» возглавил лейтенант Лоуренс Саффорд (1890–1973), ставший в дальнейшем главным криптологом ВМФ США. Ведущим криптоаналитиком секции была Агнес Дрисколл (Agnes Driscoll) (1889–1971), известная как Мадам «X», которая «взломала» несколько японских ручных военно-морских кодов: «красный» — в 1926 году и заменивший его «голубой» — в 1931 году. В начале 1935 года она успешно «взломала» код японской шифровальной машины «М-1», названную американскими криптоаналитиками «оранжевой» (англ. orange), которая использовалась для шифрования сообщений японских военно-морских атташе по всему миру.

11 марта 1935 года на «Ор-20-G» были возложены все вопросы криптозащиты военно-морских сетей и систем связи, поэтому она была реорганизована в Группу безопасности связи (англ. Communications Security Group). С марта по октябрь 1939 года и с февраля по октябрь 1942 года «Ор-20-G» работала под названием «Секция радиоразведки» (англ. Radio Intelligence Section), а с октября 1939 года по февраль 1942 года — под названием «Секция безопасности связи» (англ. Communications Security Section).

Военным подразделениям радиоразведок: армейской «SIS» и флотской «Ор-20-G» было разрешено осуществление программ перехвата. Все материалы, которые были получены в результате перехвата и дешифровки этими подразделениями, были строго засекречены и получили кодовое название «Магия» (англ. magic). Исключительная секретность, которая окружала их деятельность, позволяла избегать разоблачения.

Они сконцентрировали своё внимание на радиограммах, поскольку компании проводной связи, осознавая значение запрета, отказывались предоставлять им иностранную корреспонденцию. Соответственно, 95 % получаемой информации были радиоперехватом. Только 5 % информации приходилось на перехват проводной связи и фотокопии посланий, сохранявшихся в архивах некоторых компаний, которые сотрудничали с военными.

Для перехвата радиограмм ВМФ, в основном, полагался на сеть постов радиоконтроля на Бейнбридж-Айленде в Пагет-Саунде; Винтер-Харборе штата Мэн; Челтэнхеме штата Мэриленд; Хиейя в Оаху; Корехидоре, а также более мелкие станции на Гуаме, в Империал-Бич в Калифорнии; Амагансетти на Лонг-Айленде и Юпитере во Флориде. Каждый из них отвечал за определенные диапазоны радиочастот. Станция на Бейнбридж-Айленде, например, контролировала радиообмен японского правительства из Токио.

Передача дипломатических посланий, как правило, осуществлялась по каналам коммерческого радио с использованием латинского алфавита. Военно-морские радиограммы использовали специальный код Морзе. Моряки перехватывали их с помощью операторов, знавших японскую морзянку, и фиксировали на специальной машинке, превращавших шифр в его латинские эквиваленты.

Сначала все станции направляли послания в Вашингтон авиапочтой. Но это происходило слишком медленно. Авиалайнер, который доставлял армейские перехваты с Гаваев на континент, в среднем летал один раз в неделю, а погода иногда приводила к отмене рейса, вынуждая посылать перехват морским путём. Буквально за неделю до Пёрл-Харбора два армейских перехвата из Рио не могли добраться в Вашингтон в течение одиннадцати дней.

Подобные задержки заставили флот установить в 1941 году радиотелетайпную связь между Вашингтоном и станциями на территории США. Станция набивала пачку перехватов на телетайпную ленту, соединялась с Вашингтоном с помощью телетайпной связи и автоматически отправляла все послания со скоростью 60 слов в минуту, втрое снижая расходы по сравнению с ручной передачей каждого послания отдельно. Армия установила телетайпную связь со своими континентальными постами только с 7 декабря 1941 года.

Армейские и морские станции перехватывали японские послания, зашифровывали их по американской системе и передавали по радио в Вашингтон. Зашифрование осуществлялось для того, чтобы японцы не узнали о криптоаналитической деятельности американцев. К этой достаточно дорогой системе радиоретрансляции было подключено только три наиболее значительных японских системы — «пурпурная», «красная» (её предшественница, которая сохранялась в отдалённых миссиях, например, во Владивостоке) и некоторые другие.

Поток сообщений японского МИД, перехватываемые «SIS» и «Ор-20-G», был достаточно большим. Осенью 1941 года количество перехватов составляли от 50 до 75 радиограмм в сутки, при этом объём отдельных сообщений достигал 15 страниц печатного текста. Криптослужбы были вынуждены постоянно ускорять скорость своей работы. Так, в 1939 году им было нужно три недели для того, чтобы все перехваты прошли весь путь до Госдепартамента. А в конце 1941 года этот процесс занимал уже не более четырёх часов.

Служба радиоперехвата работала чётко. Из 227 сообщений, которые относились к японско-американским переговорам и пересылались между Вашингтоном и Токио с марта по декабрь 1941 года, не было перехвачено только четыре. Вашингтон был просто завален перехватами, которые накапливались в секретной папке под названием «Magic». Крошечный аппарат криптологов физически не мог справиться с таким потоком.

Проблема была решена двумя способами. Во-первых, было сокращено дублирование в работе. Сначала обе службы «SIS» и «Ор-20-G» самостоятельно расшифровывали все японские перехваты. Однако в 1940 году между ними была достигнута договорённость о распределении обязанностей: сообщениями из Токио по непарным дням занималась «Ор-20-G», а по парным дням — «SIS». Тем самым экономилось время для раскрытия нерасшифрованных систем и ликвидации завалов. Другим способом стало раскрытие, в первую очередь, наиболее важных сообщений; другие сообщения приходилось откладывать, по крайней мере, до окончания работы над более важным материалом. Считалось, что более важные сообщения «закрывались» более сложной системой кодирования.

«Закрывать» все сообщения одним и тем же кодом было неправильно, поскольку огромный поток информации легко позволил бы криптоаналитикам его раскрыть и дешифровать. Поэтому государства устанавливали свою иерархию сообщений в зависимости от степени важности. Япония не была исключением. Хотя её МИД и использовал поистине ошеломляющую разнообразность кодов, время от времени обращаясь к услугам частного кода Иокогамского банка и кодов на основе «катаканы», в основном, они всё-таки использовали четыре основных системы.

Американские криптоаналитики выделили 4 степени значимости этих передач, исходя из заданной сложности самого кодирования и важности содержания сообщений, которые обычно указывались специальными знаками. Дешифровка перехватов осуществлялась в установленной очередности.

Самым простым кодом, который занимал самое низкое место и дешифровывался в последнюю очередь (не считая открытый текст), был код «LA», названный таким способом по обозначениям, находившимся перед началом сообщения. «LА» просто переводил «катакану» на латинские буквы для передачи телеграфом и использования сокращений с целью экономии телеграфных расходов. При этом «ki» заменялась на кодовую форму «СI» и т. д.

Одним из самих типичных сообщений этого вида могло служить сообщение № 01250 от 4 ноября, направленное из Токио в Нагано: «Нижеперечисленное утверждено как ежегодная премия для машинисток, которые служат в данном учреждении». Этот вид кодирования назывался «паспортным кодом», поскольку он обычно применялся для административных рутинных проблем консульства, например, для выдачи паспортов и виз. Этот вид кодирования было особенно легко раскрыть, поскольку он действовал с 1925 года и имел определённую последовательность в построении.

Выше рангом находилась система, известная японцам под названием «Ойте», а для американцев как «РА-К2». Часть «РА» состояла из двух— и четырёхзначного кода, похожего на «LА», однако более большого и с перепутанными кодовыми номерами.

Часть «К2» состояла из перестановки, основанной на кодовых номерах. Буквы кодирования «РА» изображались под их кодовыми номерами слева, а затем копировались в смешанном порядке, начиная с буквы под кодовым номером 1 и т. д. до окончания строки. Потом всё повторялось. Поэтому эта система не представляла особой сложности для опытных американских криптоаналитиков.

Они считали, что способны раскрыть сообщение «РА-К2» в срок от шести часов до шести дней, в среднем за три дня. Смешивание поддавалось дешифровке, потому что каждая строка перемешивалась аналогично. Криптоаналитик разрезал криптограмму на группы по 15, 17 или 19 частей и исследовал эти части одновременно, пока на всех криптограммах не оказывались аналогичные сочетания гласных и согласных.

Потом кодирование раскрывалось, исходя из соображения, что наиболее часто встречаемые группы кодирования представляли собой наиболее применяемые сочетания. А поскольку эта система применялась в течение многих лет, американцы уже давно её раскрыли. Поэтому в каждом частном случае решение было в том, чтобы понять систему перестановки, что при удаче могло быть осуществлено за несколько часов. Поскольку эта система привлекала особое внимание, время от перехвата до перевода составляло от двух до четырёх дней.

Наиболее крепким «орешком» была система перестановки. Подобно «К2» она использовала кодовые номера, но отличалась тем, что копировалась вертикально, а не горизонтально. Кроме того, в блоках перестановки оставались определенные «белые пятна», которые не заполнялись при вписывании в блоки кодовых групп. При дешифровке криптоаналитики в первую очередь разбивали криптограмму на приблизительно ровные сегменты, которые, по их мнению, представляли собой столбцы оригинальных блоков.

Пустые места значительно осложняли этот важный первоначальный этап работы, поскольку они изменяли размеры колоночных сегментов. Следующим этапом была попытка расположить один сегмент рядом с другим для того, чтобы обнаружить определённую последовательность кодирования. В этом случае «белые пятна», которые обозначали пропуски в неизвестных местах между буквами сегмента, также значительно осложняли работу криптоаналитика.

О трудностях дешифровки данной системы свидетельствовал тот факт, что она была раскрыта только через месяц после начала её применения. Криптоаналитикам пришлось в каждом частном случае проводить новый анализ для каждой последовательности пустот и каждого ключа перестановки. Ключ менялся ежедневно, последовательность пустот — три раза в месяц, отсюда и задержки с дешифровкой. Например, ключ и последовательность послания 18 ноября смогли раскрыть только 3 декабря, а послание от 28 ноября — только 7 декабря. С другой стороны, решение проблемы иногда достигалось за день или два. Успех во многом зависел от качества перехвата. Около 10–15 % этого кода так и не было вообще дешифровано.

Это положение резко отличалось от «пурпурной» системы, считавшейся наиболее секретной японской системой, в которой большинство посланий раскрывалось в течение нескольких часов, а нераскрытым оставалось не более 2–3 % передач. Происходило это потому, что в то время «пурпурная» система была уже раскрыта. Однако процесс изначального раскрытия системы оказался несравненно тяжелее, чем в других системах. Поэтому раскрытие шифра «пурпурный» можно считать одним из наибольших мировых достижений криптоанализа.

Оперативная часть «пурпурной» машины представляла собой бокс размером с выдвижной ящик стола, расположенный между двумя большими чёрными электронными печатными машинками «Underwood», которые были соединены друг с другом 26 проводами, подключёнными к целому ряду розеток, названными «штепсельным коммутатором». Для того чтобы зашифровать послание, шифровальщик должен был выполнить действия в следующей последовательности:

— посмотреть в толстый справочник машинных ключей;

— сделать проводные соединения в соответствии с порядком, обусловленным ключом на этот день;

— повернуть четыре диска на боксе так, чтобы цифры на их окончаниях соответствовали указаниям справочника;

— напечатать открытый текст.

Машина записывала открытый текст, в то время как другая, получив импульсы от кодирующего бокса, пропускала его через разные хитрые процедуры и печатала зашифрованный текст. Процедура дешифровки была такой же.

Алфавитная печатная машинка работала на латинском шрифте. Поэтому она могла расшифровывать английские и латинские тексты, подобные кодам «J». Поскольку машина не могла зашифровывать номера или пунктуацию, то шифровальщик сначала переводил их в трёхзначные буквенные коды, обозначенные в коротком кодовом списке, после чего их зашифровывал. Шифровальщик на приёме сначала возобновлял пунктуацию, разбивку по параграфам и т. д., а затем печатал окончательный текст декодированного послания.

Сердцем и душой машины были её штепсельный коммутатор и кодирующие диски. Они направляли движение в соответствии с соединениями в принимающей машине к выпускающей машине так, что если, например, на панели принимающей машины был нажат ключ «А», то он мог быть напечатан на выпускающей машине. Отклонения начинались с соединений панели. Если не было кодирующего бокса, то проводка панели получала электронные импульсы от ключа «А» печатной машинки открытого текста и передавала его, например, прямо на печатное устройство «R» шифровальной машины.

Другие провода также соединяли ключи открытого текста с соответствующими им печатными устройствами шифрованных текстов. Это немедленно приводило к созданию шифра, правда, достаточно примитивного. Каждый раз, когда нажималась буква текста «А», появлялась буква шифротекста «R». Простота системы обеспечивала её безопасность. Соединение на панели можно было изменять после каждого послания, даже, в ходе его передачи.

Теперь в дело вступали четыре шифродиска. Расположенные между штепсельным коммутатором машины открытого текста и шифровальной машины, они постоянно перемещались по отношению друг к другу с помощью соединительного устройства. Процедура шифрования сводилась к формированию непрерывно изменяемых путей прохождения сигнала от одной машины к другой, а постоянное вращение дисков непрерывно производило разные соединения. Таким образом, сигналы открытого текста, проходя по разным путям, превращались в полностью отличающийся от него зашифрованный текст. Обычно соединения на коммутаторе менялись ежедневно.

Все вместе эти факторы создавали шифр, который было очень трудно разгадать. Чем больше шифр отличался от первоначальной формы, в которой одна буква шифротекста заменяла одну букву открытого текста, тем тяжелее было прочитать текст. Шифр, например, мог заменять ту или иную букву открытого текста пятью разными буквами шифротекста, причём делать это в порядке ротации.

Но алфавитная машинка выполняла серии замен длиной в сотни тысяч букв. Её копирующие диски, которые меняли положение после каждой буквы, никогда не возвращались в прежнее положение для создания тех же серий шаблонов и, следовательно, тех же серий последовательности, пока не закончится шифрование сотен тысяч букв.

Поэтому основной задачей криптоаналитиков было воссоздание проводки и выключателей кодирующих дисков, а ежедневное изменение соединений на коммутаторе делало её еще более сложной. Когда же эта задача выполнялась, криптоаналитикам было необходимо ещё определить первоначальное положение кодирующих дисков на каждый день. Но это уже было более легко, поскольку «пурпурная» система заменила старую «красную», которую американцы давно «раскусили».

Криптоаналитики отметили некоторые характерные черты «пурпурной» машины: частоту букв, процент пустых мест (букв, которые не печатались в нужных местах), количество повторений. И поэтому они увидели, что новая машина является намного сложнее и совершеннее по сравнению со своей предшественницей. Первые попытки раскрыть принцип работы новой машины были связаны со стремлением распознать характер шифра.

Предыдущие успехи с «красной» машиной и другими менее сложными системами позволили американцам понять японские дипломатические формы обращения друг к другу, повседневные фразы и стиль (например, абзацы всегда нумеровались). Это дало возможность криптоаналитикам составить наборы слов, которые чаще всего встречались в открытом тексте, что в конечном итоге позволило им решить задачу раскрытия шифра.

Вступительные и заключительные шаблоны, такие как «Имею честь информировать ваше превосходительство» или «На вашу телеграмму», стали первыми удачами. Кроме того, газетная информация наводила на мысль о характере предполагаемых сообщений. Госдепартамент США иногда публиковал полные тексты дипломатических нот Японии американскому правительству, тем самым предоставляя криптоаналитикам открытые тексты (или их переводы) всего послания.

Японское МИД чаще всего рассылало тот же текст в несколько посольств, не все из которых имели «пурпурную» машину. Поэтому шифровальщику приходилось кодировать телеграммы как на «пурпурной» машине, так и другим кодом, который американские криптоаналитики уже могли читать. Происходило сравнение времени и длины послания — и возникала ещё одна ниточка на пути к разгадке. Как всегда, существенную помощь оказывали допущенные ошибки.

Так, в ноябре 1941 года станция в Маниле повторила текст телеграммы из-за ошибки на «штепсельном коммутаторе». А сколько однотипных ошибок было сделано в период, когда шифровальщики ещё только учились работать на новой машине. Передача одного и того же сообщения двумя разными кодами приводила к созданию «изоморфных» телеграмм, представлявших собой очень ценную информацию для определения построения шифра.

Криптоаналитики «SIS» и «Ор-20-G» сравнивали эти открытые сообщения со своими зашифрованными текстами и пытались найти повторы, из которых они могли установить последовательность шифрования. Данный этап работы, особенно в начале сложного криптоанализа, был, вероятно, наиболее болезненным, раздражающим умственный процесс, свойственный человеку. Час за часом, день за днём, а иногда и месяц за месяцем криптоаналитик буквально «высушивал» свой мозг, стремясь найти какую-нибудь взаимосвязь между буквами, вынуждая себя не поддаваться панике в тупиковой ситуации и запутываться в собственных противоречиях, чтобы добиться дополнительных важных результатов.

Как писал один из криптоаналитиков: «Большую часть времени он бродит в полной темноте. Иногда в ночи появлялись слабые отблески просвета, которые дают ему болезненную надежду на то, что он нашёл последовательность. Он бросается с надеждой только для того, чтобы очутиться опять в лабиринте. И только знание того, что день меняет ночь, поддерживает в нём мужество продолжать работу, и он опять стремится туда, где, по его мнению, должны возникнуть утренние лучи.

Иногда, правда, он опять оказывается в объятиях беспробудной полярной ночи». Именно такое ощущение бесконечной северной ночи возникало у криптоаналитика, когда он приступал к разбору новой японской машины. Дешифровка сначала продвигалась далеко вперед для того, чтобы потом в течение месяцев не продвинуться дальше ни на шаг.

Многоалфавитная система шифрования, к которой принадлежала «пурпурная» машина, основывалась на алфавитной таблице размером 26x26. Для реконструкции этих таблиц криптоаналитики применяли прямые и непрямые симметрии положения — наименования были не менее сложны, чем непосредственно сами методы.

Ошибки, которые возникали из-за неточности перехвата или же просто ошибок в криптоанализе, приводили в беспорядок эти непростые методы и осложняли работу. Дешифровальщик, который колдовал над исчёрканным листком бумаги, лежавшим на его столе, пытался найти основу повтора в нескольких разбросанных буквах и вставить в него уже «раскрытый» фрагмент.

После этого он пробовал объединить эти достижения и потом обнаруживал, что объединение даёт приемлемый открытый текст. Тогда он вставлял свое исследование в проблему общего решения и двигался дальше. Японисты вставляли отсутствующие буквы, математики привязывали один цикл к другому и потом оба цикла к таблицам. Любое возможное оружие криптоаналитической науки, которая, в основном, опиралась на математиков, использующих теорию групп, конгруэнтность и т. п., бросалось в «сражение». В конечном итоге процесс решения достигал определенной вершины, когда криптоаналитики имели на бумаге достаточно точное воссоздание «пурпурной» машины.

Тогда американцы начали сооружать машину, которая автоматически могла делать то же, что криптоаналитики ручным способом со своими циклами и таблицами. Они собирали её из обычных запчастей, которые использовались в средствах связи. Это вряд ли можно было назвать прекрасным творениям, поскольку когда в ней что-то не срабатывало, она начинала искрить или ожесточённо скрипеть. Хотя американцы никогда не видели японскую машину, её аналог внешне удивительно походил на неё и, самое главное, полностью воспроизводил машину с криптологической точки зрения.

Криптоаналитики продемонстрировали первую машину, созданную своими руками, в августе 1940 года после 18–20 месяцев напряжённой работы. Оглядываясь назад на все те усилия, которые привели к этому выдающемуся криптологическому успеху всех времён, Фридман писал: «Обычно это был результат совместной работы всех тех, кто принимал в ней участие. Не было ни одного человека, на которого возлагалась бы честь этого открытия, как не было и ни одного, кому принадлежала бы решающая роль.

Как я уже сказал, это была команда, и успех оказался возможным только благодаря сплочённой командной работе всех участников. Результат стал выдающимся достижением армейской криптоаналитической службы, потому что, насколько я знаю, криптологи Англии и Германии работали над этой проблемой, но так и не смогли её решить».

Между тем криптоаналитики построили вторую «пурпурную» машину и отдали её ВМФ США. Третья машина была отправлена в Англию в январе 1941 года на самом современном и большом британском линкоре «Георг Пятый». Машину сопровождали двое армейских и двое морских криптоаналитиков. В ответ США получили английскую криптоаналитическую информацию, связанную с немецкими шифрами и кодами. Машина, в конце концов, оказалась в руках английской шифровальной группы в Сингапуре.

А затем, когда японцы двинулись в Малайзию, она была эвакуирована в Дели. Четвёртая машина была отправлена на Филиппины, а пятую держали как резервную в самой «SIS». До нападения японцев на Пёрл-Харбор конструировалась машина также и для Гавайских островов. Но из-за происшедших событий её, как и третью машину, передали англичанам.

Когда «Ор-20-G» уже внесла значительный вклад в облегчение и ускорение ежедневных дешифровок машины, 27-летний лейтенант Френсис Рэйвен (Francis Raven) (1914-83) раскрыл тайну её ключей. После того, как несколько посланий машины было дешифровано, он заметил, что ежедневные ключи в течение каждого третьего цикла по десять дней связаны друг с другом, и вскоре пришёл к выводу, что японцы просто перемешивали ключи первого дня, чтобы составить ключи следующих девяти дней. Аналогичный порядок существовал и для других десятидневных циклов.

Открытие Рэйвена позволило американским криптоаналитикам предусматривать ключи на девять из десяти дней. Обычно им необходимо было отдельно расшифровывать ключи первого дня, но потом работа значительно облегчалась. Более того, криптоаналитикам, поскольку они знали порядок перемешивания, удавалось читать всю переписка данного периода, даже, если они распознавали только один из ежедневных ключей.

Через год после сооружения первой «пурпурной» машины американцы смогли расшифровать послание, закодированное «наивысшей степенью секретности по классификации, применяемой японским МИД». Это послание было в первую очередь закодировано в системе «АС». Потом перемешано в соответствии с системой «К9» (обычно применяемого с кодом «Л 9»), а затем перемешанный кодированный текст был опять зашифрован на «пурпурной» машине. Решение, основанное на количестве сочетаний, заняло бы целую вечность, а в данном случае на это нужно было всего лишь четыре дня.

Благодаря имеющемуся аналогу «пурпурной» машины 2 декабря 1941 года американские криптоаналитики прочитали циркуляры № 2444 и № 2445 по коду «JI9» из Токио для японских посольств и консульств в Вашингтоне, Лондоне, Гонконге, Сингапуре и Маниле. В этих документах дипломатам предписывалось немедленно уничтожить «пурпурные» машины, все телеграфные коды и системы, кроме одного экземпляра, и все секретные документы.

Процедура уничтожения шифровальных машин была расписана в заранее подготовленных инструкциях. Машины сначала развинчивались отвёрткой на части, которые потом искажались до неузнаваемости ударами молотка и растворялись в кислоте до их полного исчезновения. Это был явный признак подготовки японцев к началу войны с американцами.

6 декабря 1941 года криптослужбы США получили перехваченную зашифрованную японскую телеграмму в Вашингтонское посольство и в тот же день её расшифровали. Она состояла из 14 частей, но важнейшая последняя часть, где говорилось о разрыве переговоров Японии и США, была передана из Токио лишь ночью с 6 на 7 декабря.

Благодаря напряжённой работе криптоаналитиков 14-я часть была расшифрована уже в восемь часов утра 7 декабря и отправлена Президенту США. Интересно, что в японском посольстве последняя часть была расшифрована лишь в тринадцать часов, то есть американское правительство прочитало японскую ноту в полном объёме на несколько часов раньше японского посольства в Вашингтоне.

К сожалению, огромный и кропотливый труд американских криптослужб не смог предупредить нападение Японии на военно-морскую базу в Пёрл-Харборе, который произошло в тринадцать часов (по Вашингтонскому времени) 7 декабря 1941 года. Во-первых, несмотря на большой объём дешифрованной японской переписки, ни в одной телеграмме не шла речь о нападении на Пёрл-Харбор. Во-вторых, американская военно-морская разведка не имела никакой информации о местонахождении и движении японского флота из-за его радиомолчания и других мер по безопасности связи.

Кстати, на территории базы работало подразделение радиотехнической разведки, которое обслуживало Тихоокеанский флот США и состояло из тридцати офицеров и рядовых. Его начальником был Джозеф Рошфор (Joseph Rochefort) (1900-76), перед которым стояла задача раскрытия японских радиограмм, зашифрованных военно-морским кодом «JN-25» (англ. Japanese Navy code № 25). Этот код был «взломан» в 1939 году ведущим криптоаналитиком «Ор-20-G» Дрисколл.

В 1942 году военно-морская радиоразведка «Ор-20-G» была реорганизована, на базе которой была создана Организация разведки коммуникаций ВМФ (англ. Communications Intelligence Organization) под руководством капитана третьего ранга Лоренса Саффорда (Laurance Safford) (1890–1973), ставшая центром криптослужб ВМФ. Она должна была разрабатывать военно-морские коды и шифры, перехватывать проводные и радиосообщения противника, пеленговать его радиостанции, осуществлять криптоанализ кодов и шифров и, наконец, лабораторные исследования в сфере криптологии. Часть отмеченных функций предусматривалось выполнять только в случае ведения армией боевых действий.

Эта организация была наделена широкими криптологическими функциями: составляла и рассылала новые коды и шифры, а также вела переговоры с фирмами по производству шифровальных машин. Деятельность отдела распределялась между подразделениями в Вашингтоне, на Гавайях и Филиппинах. Только Вашингтону поручалась работа над дипломатическими и морскими кодами зарубежных стран, которые применялись на атлантическом театре военных действий (в основном, Германии).

Филиппинское подразделение размещалось в тоннеле крепости Корехидор и было оснащено 26 радиоприёмниками, аппаратурой для перехвата передачи данных и автоматического производства схем и таблиц. Из 700 офицеров и рядовых военно-морских учреждений радиоразведки две трети были заняты перехватом сообщений и только одна треть — криптоанализом и переводами.

Саффорд распределил свой персонал таким образом: в Пёрл-Харборе служили наилучшие офицеры, большинство из которых имели по четыре-пять лет опыта радиоразведки; команда в Корехидоре имела всего три или четыре года опыта; в Вашингтоне отвечали за общее наблюдение и учёбу — здесь служили самые опытные со стажем более десяти лет. Но до 90 % сотрудников не имели и годового опыта.

При Саффорде три подсекции занимались криптоаналитической деятельностью: руководитель первой, капитан второго ранга Джордж Уэлкер (George Welker) занимался радиоперехватом и пеленгацией, второй — Ли Парк (Гее Park) возглавлял криптоаналитическую подсекцию, третьей — Крамер (Kramer) занимался переводом и рассылкой материалов. Самой первой задачей подразделений было добывание материалов для обработки его криптоаналитиками.

Успеху организации поспособствовали даже японцы, которые не смогли найти для печатания своих кодовых книг типографскую краску, которая бы растворялась в морской воде. Из-за этого 29 января 1943 года американцам удалось захватить на повреждённой японской подводной лодке 200 кодовых книг, среди которых были как действующие, так и резервные. Благодаря этим книгам и усилиям американских криптоаналитиков 13 апреля того же года была получена информация об инспекционном полёте командующего японским ВМФ адмирала Ямамото. В результате 18 апреля самолёт Ямамото был сбит американскими лётчиками-истребителями, что безусловно негативно повлияло на моральный дух его подчинённых и всего японского общества.

Благодаря перехваченной и дешифрованной военно-морской шифропереписке противника американское командование было в курсе японских военных планов наступления, в результате чего они были сорваны. А высшим триумфом криптологов на Тихом океане было искусство, с которым адмирал Нимиц использовал информацию «Магия» в сражении около атолла Мидуэй — последней большой морской битве, где корабли так и не увидели друг друга и бой вели только самолёты.

Нужно также отметить, что наряду с шифротехникой для шифрования сообщений в 1942 году военное командование решило использовать также и язык индейцев «навахо» (англ. navajo). Язык «навахо» идеально подходил для этой цели. Чрезвычайно сложный, он, кроме того, не имел письменности. Никто не зафиксировал ни грамматических правил, ни даже элементарный алфавит. Поэтому человеку, который не принадлежал к племени «навахо», научиться языку было практически невозможно.

Индейцы «навахо», ставшие радистами в разных частях морской пехоты, вместо того, чтобы шифровать сообщение, просто передавали их друг другу, используя свой родной язык. Японцы, которые разгадали почти все военные шифры США, как не пытались, так и не смогли понять «шифр», на котором передавались сообщения американской морской пехоты.

Процесс шифрования осуществлялся таким образом: каждая буква английского слова передавалась как слово на языке «навахо», которое в переводе на английский начиналось с этой буквы. Так, буква «а» могла передаваться несколькими словами, например: «тсе-нил», (ахе — топор), «вол-ла-чи (ant — муравей)» и «бе-ла-сана» (apple — яблоко). Для увеличения скорости передачи некоторые военные термины определялись одним словом.

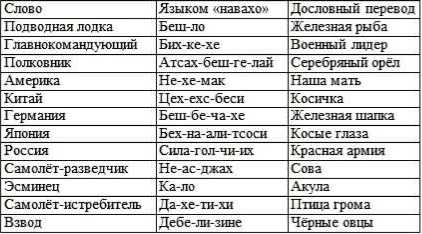

Наиболее интересным во всей этой истории было то, что в языке «навахо» отсутствовали военно-технические термины, которых там и быть не могло. Однако был придуман остроумный выход: несуществующие в языке слова стали обозначать с помощью комбинации других слов (см. таблицу).

В мае 1942 года первые 29 индейцев «навахо» прибыли на специальную базу и занялись разработкой шифра. Их главной задачей была передача боевой информации и приказов по телефону и рации. Проведённые испытания показали, что «навахо» могли зашифровать, передать и расшифровать трёхстрочное сообщение на английском языке за 20 секунд — в 90 раз быстрее, чем было нужно машинам того времени.

В целом, на тихоокеанском театре военных действий проходило службу более 400 индейцев из племени «навахо» и 250 индейцев из 33 других племён, которые в дальнейшем получили Золотые медали Конгресса за работу радистами-шифровальщиками во время Второй Мировой войны. Поскольку многие были удостоены этой награды посмертно, вместо самих награждённых медали получили члены их семей.

Об их тяжёлой и героической работе американской кинокомпанией «Metro-Goldwyn-Мауег» в 2002 году был снят художественный фильм «Говорящие с ветром» (англ. Windtalkers). Их умение, скорость и точность стали легендой, поэтому и не удивительно, что в их честь в городе Феникс (штат Аризона) был установлен памятник. Кроме того, Президент США Рональд Рейган (Ronald Reagan) объявил 14 августа Государственным Днём радистов и шифровальщиков «навахо».

6 сентября 1945 года, через 4 дня после окончания Второй Мировой войны, военным руководством было принято новое решение, в соответствии с которым «SSA» была полностью выведена из подчинения Начальника войск связи. 15 сентября «SSA» вместе со всеми своими подразделениями и военными учреждениями связи была реорганизована в Агентство безопасности Армии «ASA» в составе Генерального штаба Военного департамента США. Возглавил её коллега Фридмана и криптолог Фрэнк Роулет.

10 июля 1946 года все подразделения радиоразведки и связи ВМФ были объединены во 2-ю секцию 20-го отдела Управления связи ВМФ «Ор-20-2», которая была названа «Коммуникационной вспомогательной деятельностью» (англ. Communications Supplementary Activities of the 20th Division of the Office of Naval Communications, Section 2).

23 июня 1948 года Военно-воздушные силы США также создали собственную радиоразведку — Группу безопасности «AFSG» (англ. Air Force Security Group), которую уже 20 октября переименовали в «AFSS» (англ. Air Force Security Service), которая должна была заниматься криптологической деятельностью.

20 мая 1949 года военным руководством США было принято решение об объединении усилий всех военных радиоразведок и криптослужб: «ASA», «Ор-20-2» и «AFSS». В результате было образовано объединённое Агентство безопасности Вооруженных Сил «AFSA» в составе Министерства обороны США, которую в 1951 году возглавил генерал Ральф Джулиан Канин (1895–1969). Через год, в 1952 году, когда «AFSA» была реорганизована в Агентство национальной безопасности США, он стал его первым директором и находился на этом посту до 1956 года.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОК