Кибератака реальной войны[53]

Кибератака реальной войны[53]

В 1985 году в Японии леворадикальная группировка с помощью компьютерных систем предприняла атаку на единую сеть управления железной дорогой. К счастью, у железнодорожных компьютеров оказалась надежная защита, взломать которую не удалось.

1 мая 2000 года в Азии в Интернет был запущен компьютерный вирус «I lоve you», который с невероятной скоростью распространился по планете, нарушив работу правительственных учреждений, парламентов и корпораций многих стран, в том числе Пентагона и британского парламента. За первые 5 дней он нанес ущерб в 6,7 миллиарда долларов. Позже спецслужбы США и Филиппин вычислили автора вируса – участника одной из террористических группировок.

Кажется, уже недалек тот день, когда атака хакеров-террористов на современное высокотехнологичное государство способна причинить ущерб, сопоставимый с ядерным ударом. По данным специалистов, в наши дни около 500 экстремистских организаций и групп, разбросанных по всему свету, готовят и осуществляют вооруженные вылазки, диверсии, политические убийства. Но терроризм, получивший глобальное распространение в XX веке, шагает в ногу со всеми новшествами науки и техники. Председатель Антитеррористического центра государств СНГ Александр Попов считает, что возникает реальная угроза появления совершенно новых разновидностей технологического терроризма, прежде всего кибернетического. Так что же это такое и какую угрозу кибертерроризм несет человечеству?

Вот мнение Тимоти Л. Томаса, старшего аналитика Центра зарубежных военных исследований академии «Форт Ливенворд», США:

«Когда впервые появился Интернет, все дружно приветствовали его как средство объединения культур, как способ общения предпринимателей, потребителей, представителей власти. Но уже вскоре стало понятно, что он может представлять и большую угрозу. Имеются убедительные свидетельства, что террористы использовали Интернет при планировании своих акций 11 сентября 2001 года. В компьютерах руководства талибов, захваченных в Афганистане, содержался огромный массив информации разведывательного характера и зашифрованная переписка с агентами в Европе и США. Кстати, ячейки «Аль-Каиды», действующие на территории Америки, использовали для связи интернет-телефоны».

Российские специалисты определяют кибертерроризм как незаконное уничтожение или разрушение цифровой собственности в целях устрашения или запугивания людей. Хотя, судя по всему, его функции гораздо шире. По самым скромным подсчетам, нынче террористы могут работать во всемирной паутине с помощью 15 прикладных программ.

Например, сбор информации, которая в войне представляет собой одну из главных составляющих успешных боевых действий. Скажем, в статье, размещенной в Интернете, отмечается, что в аэропорту Цинциннати таможенники находят лишь 50 процентов контрабанды. Для террористов это может послужить сигналом – здесь есть возможности для провоза каких-то предметов или литературы. А сообщения о тех или иных действиях спецслужб позволяют террористам выводить свои ячейки из-под удара, работать с опережением.

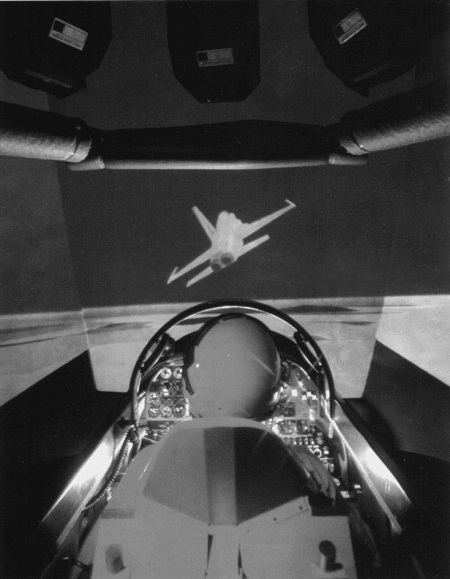

Виртуальное пространство может стать безграничным полем деятельности кибертеррористов

С помощью Интернета террористы могут собирать и денежные пожертвования со всего мира. Опять же на условиях анонимности.

Они могут воровать важную информацию, выбирать объекты будущих атак, собирая о них всесторонние сведения. По сообщению сайта, принадлежащего мусульманскому клубу хакеров, они атаковали американские сайты, чтобы получить секретные данные. В частности, их интересовали «имена кодов» и радиочастоты, используемые спецслужбами США. Среди «целей», которые изучали террористы, были Центр контроля и предотвращения заболеваний в Атланте, банковская система электронных денежных переводов. Как и другие пользователи Интернета, они имели доступ к изображениям, картам, схемам, другим данным о важных предприятиях и сетях.

В свое время в одном из компьютеров «Аль-Каиды» были найдены инженерные и структурно-архитектурные характеристики плотины, имеющей стратегическое значение.

Террористы активно используют Интернет для отправки скрытых сообщений. Бессмысленные фразы могут быть закодированными инструкциями. С помощью всемирной сети они также пытаются разрушить деловые связи, если считают какой-либо бизнес враждебным. Организация «Хезболла», например, выработала стратегию нанесения ущерба израильскому правительству, военным и деловым кругам. Первой фазой, по мнению ее лидеров, должна стать дестабилизация правительственных органов. Вторая будет сконцентрирована на крахе финансовых институтов. А в ходе третьей и четвертой произойдет уничтожение в компьютерной сети данных о сотнях сделок и финансовых операций.

Это всего лишь некоторые виды использования виртуального пространства экстремистами. На самом деле их гораздо больше.

Хотя это и звучит несколько парадоксально и кощунственно, но терроризм – это прежде всего творчество, постоянный поиск новых форм и методов реализации поставленных задач. Сегодня теракты угрожают не просто жизни и здоровью каждого из нас, но способны потрясти общество в целом, расстроить системы управления, жизнеобеспечения, создать атмосферу всеобщего страха и постоянной тревоги.

Когда в 1997 году военное руководство США попросило независимых хакеров смоделировать информационную атаку на важнейшие системы жизнеобеспечения страны с помощью общедоступных компьютерных программ и Интернета, то в ходе эксперимента трех хакеров порознь отправили на катерах в океан, снабдив лишь портативными компьютерами и каналами спутниковой связи. К всеобщему удивлению, они сумели доказать, что способны нанести государству вред, сравнимый с последствиями ядерного удара. Если бы атака была реальной, то в первый же день погибло не менее 20 000 человек, а экономические потери составили бы несколько миллиардов долларов.

Предполагается, что наиболее привлекательными «мишенями» могут стать зоны высокой концентрации населения, в первую очередь политические и промышленные центры, где теракты чреваты социальными, экологическими, эпидемическими и другими опасными последствиями. Москва, например, как мегаполис, помимо высокой концентрации населения, насыщена большим числом различных производств. Это в значительной степени увеличивает риск возникновения крупномасштабных техногенных аварий и катастроф в случае кибератаки террористов.

Сегодня террористические организации, действующие на территории нашей страны, используют Интернет для пропаганды своих идей, дезинформации, связи. Но они вряд ли этим ограничатся. Творческий поиск в этих группировках идет беспрерывно. И это чревато новыми угрозами безопасности не только нашей страны, но и других государств. Назрела потребность координации совместных действий государственных силовых ведомств с теми структурами, которые обеспечивают безопасность промышленных и коммерческих объектов. Подразделения охраны крупных предприятий, холдингов, банков нынче имеют все атрибуты многофункциональных спецслужб и способны оказать большую помощь в борьбе с кибертерроризмом.

По мнению Александра Коростылева, эксперта в области программирования, спецслужбам для борьбы с кибертерроризмом необходимо объединять свои усилия со службами безопасности холдингов, банков и предприятий. В каждой крупной коммерческой структуре сейчас есть отдел, который занимается защитой внутренних компьютерных сетей от проникновения шпионов и атак хакеров. Разработаны сотни, если не тысячи программ такой защиты. С недавнего времени в государственных структурах также имеются подразделения, весьма серьезно занимающиеся этой проблемой.

Пока обнадеживает то, что реальных данных о хакерах-террористах, которым где-то действительно удалось осуществить глубокое и деструктивное проникновение в систему жизнеобеспечения государства, пока нет. Практически все случаи, которые можно отнести к кибертерроризму, связаны с уничтожением информационных сайтов политических противников, дестабилизацией работы гражданских серверов – опять же информационного назначения.

Не исключено, что очень скоро ситуация изменится и развитие технологий откроет для экстремистов в виртуальном пространстве новые, гораздо более опасные горизонты.

Остается только надеяться, что правительственные и правоохранительные органы по всему миру сконцентрируют свои силы, чтобы противостоять кибертерроризму. Это надо сделать, чтобы по меньшей мере хотя бы затруднить координацию и управление террористической деятельностью.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

КИБЕРАТАКА РЕАЛЬНОЙ ВОЙНЫ

КИБЕРАТАКА РЕАЛЬНОЙ ВОЙНЫ (По материалам В. Гаврилова.) В 1985 году в Японии леворадикальная группировка с помощью компьютерных систем предприняла атаку на единую сеть управления железной дорогой. К счастью, у железнодорожных компьютеров оказалась надежная защита,

Отказ командования от подготовки к реальной войне

Отказ командования от подготовки к реальной войне Эти традиции императорской армии в Красной Армии — нежелание командиров всех степеней учиться военному делу в его современном виде, — видели все, в первую очередь, конечно, руководство СССР. В своем приказе № 120 от 16 мая

Глава 47 «Угроза не могла быть более реальной»

Глава 47 «Угроза не могла быть более реальной» 11 июля 1997 года Джордж Тенет был приведен к присяге в качестве восемнадцатого директора Центральной разведки. Он похвастался мне тогда (понимая, что его слова наверняка появятся в «Нью-Йорк таймс»), что ЦРУ намного умнее и

Советские потери в ходе гражданской войны в Китае и японско-китайской войны, 1923—1941 гг

Советские потери в ходе гражданской войны в Китае и японско-китайской войны, 1923—1941 гг Советский Союз в ходе гражданской войны в Китае и начавшейся летом 1937 года японско-китайской войны оказывал помощь как правительству Гоминьдана, так и китайским коммунистам. Вплоть до

32-й – 38-й дни войны

32-й – 38-й дни войны Более двух недель продолжаются бои за Смоленск, причем отдельные районы города по несколько раз переходили из рук в руки, свидетельствуя о высшей степени напряженности и решительности сторон в борьбе за этот важный пункт. Под Ярцевом стоит насмерть

75-й – 77-й дни войны

75-й – 77-й дни войны Для достижения своих коварных целей, в первых числах сентября 1941 г. гитлеровское командование сосредоточивает мощную группировку войск восточнее Смоленска в полосе группы армий «Центр» под командованием Ф. Бока. Федор фон БокВ состав наступательных

79-й – 80-й дни войны

79-й – 80-й дни войны 8 сентября. НАЧАЛО БЛОКАДЫ ЛЕНИНГРАДА.В начале сентября немцы начали массированное наступление на Ленинград. Рельеф местности доставляет им немало хлопот – окружить город, с тыла защищаемый огромной естественной преградой – Ладожским озером,

81-й – 84-й дни войны

81-й – 84-й дни войны 10 сентября 1941 года. Закончилось Смоленское сражение, продолжавшееся в течение 2-х месяцев с 10 июля 1941 г. Ожесточённые бои продолжались на огромной территории: 600–650 км по фронту (от Идрицы и Великих Лук на севере до Лоева и Новгород-Северского на юге) и

88-й – 91-й дни войны

88-й – 91-й дни войны 17 сентября 1941 года. 9-я дивизия народного ополчения г. Москвы получает приказ командующего Резервным фронтом Маршала Советского Союза С. М. Буденного о ее передаче из 33-й армии в состав находящейся на передовой линии фронта и уже прославившейся

94-й и 95-й дни войны

94-й и 95-й дни войны 23 сентября 1941 года. На московском направлении действуют три фронта: Западный (командующий И. С. Конев), Резервный (командующий С. М. Буденный) и Брянский (командующий А. И. Еременко). Советским руководством принимаются срочные меры для усиления обороны, в

96-й и 97-й дни войны

96-й и 97-й дни войны 25 сентября 1941 года. Готовность Ржевско-Вяземского рубежа и Можайской линии обороны не превышает 40–50 % запланированного объема работ. На восточном берегу озера Селигер получает боевое крещение 4-я стрелковая дивизия Куйбышевского района. Некоторые

Войны после войны

Войны после войны Вторая мировая закончилась, но Ju 52/3m еще довелось поучаствовать в нескольких локальных конфликтах. Французские «Туканы» воевали в Индокитае. В феврале 1946 г. на аэродром Бьенхоа (к северо-западу от Сайгона) прибыла эскадрилья GT I/34 «Беарн». В ее составе

Войны после войны

Войны после войны Вторая мировая закончилась, но Ju 52/3m еще довелось поучаствовать в нескольких локальных конфликтах. Французские «Туканы» воевали в Индокитае. В феврале 1946 г. на аэродром Бьенхоа (к северо- западу от Сайгона) прибыла эскадрилья GT I/34 «Беарн». В ее составе

Псы войны

Псы войны Для решения этих задач на базе существующих разведывательно-диверсионных подразделений абвера, прошедших обкатку при захвате Польши, Франции, Югославии и Греции, началось развертывание сверхштата полка специального назначения «Бранденбург-800». Но одних его

Начальный период войны, характер и условия войны на Восточном фронте

Начальный период войны, характер и условия войны на Восточном фронте «Кроме англичан, история вообще знает только две нации, которым досталось сопоставимое национальное чувство собственного достоинства, схожее провиденциальное осознание собственной силы: это римляне